Bảo mật kỹ thuật số hiện đại phụ thuộc rất nhiều vào các thuật toán mã hóa được xây dựng dựa trên những bài toán toán học phức tạp, đây chính là xương sống của cơ sở hạ tầng khóa công khai (PKI). Từ việc bảo mật các trang web đến bảo vệ ứng dụng nhắn tin, PKI cho phép hai người lạ trực tuyến (hoặc máy khách và máy chủ) thiết lập các khóa bí mật và xác minh danh tính mà không cần gặp mặt. Điều này được thực hiện thông qua mật mã bất đối xứng (các cặp khóa công khai/riêng tư) mà các máy tính hiện tại cho là không thể phá vỡ. Chẳng hạn, các thuật toán như RSA và mật mã đường cong elliptic (ECC) làm nền tảng cho phần lớn lưu lượng truy cập internet an toàn ngày nay, nhưng sự xuất hiện của điện toán lượng tử đang đe dọa lật đổ những biện pháp bảo vệ này.

Một máy tính lượng tử đủ mạnh có thể giải quyết những bài toán “bất khả thi” đó trong một khoảng thời gian khả thi, về cơ bản là phá vỡ mã hóa RSA/ECC mà các máy tính cổ điển phải mất hàng trăm, hàng nghìn, hoặc thậm chí hàng triệu năm để làm được. Đáng lo ngại hơn, thuật toán lượng tử Shor về mặt lý thuyết có thể phá vỡ tất cả các lược đồ khóa công khai được triển khai rộng rãi, có nghĩa là dữ liệu được mã hóa bị chặn ngày hôm nay có thể được giải mã trong tương lai một khi điện toán lượng tử đã phát triển đến một mức độ nhất định. Điều này được gọi là “Thu hoạch ngay, Giải mã sau” (Harvest Now, Decrypt Later).

Điều quan trọng cần lưu ý là các mối đe dọa đối với mã hóa không chỉ giới hạn ở điện toán lượng tử. Về lý thuyết, một bước đột phá trong khoa học máy tính, chẳng hạn như nếu bài toán P vs NP nổi tiếng được giải quyết với P=NP, cũng có thể phá vỡ mật mã hiện tại. Một khám phá như vậy sẽ ngụ ý rằng tồn tại các thuật toán hiệu quả để giải quyết các bài toán được cho là khó, như phân tích nhân tử hoặc logarit rời rạc, điều này sẽ khiến hầu hết mật mã hiện đại trở nên lỗi thời. Tuy nhiên, điều này được coi là không thể xảy ra trong tương lai gần, trong khi điện toán lượng tử là một sự phát triển hữu hình với những tiến bộ diễn ra mỗi ngày trong lĩnh vực này.

Do mối đe dọa đang rình rập này, các nhà nghiên cứu đã phát triển cái gọi là các lược đồ mật mã “hậu lượng tử” (PQC). Đây là các phương pháp mã hóa và ký số mới được xây dựng trên các bài toán toán học được cho là có khả năng chống lại các cuộc tấn công lượng tử. PQC hiện đang trưởng thành như một lĩnh vực, với các tiêu chuẩn mới nổi lên sau nhiều năm đánh giá. Hứa hẹn là các thuật toán kháng lượng tử này có thể bảo mật dữ liệu chống lại các ứng dụng của thuật toán Shor, mặc dù chúng đi kèm với những hạn chế. Nhiều thuật toán PQC có khóa lớn hơn hoặc hiệu suất chậm hơn, và do còn tương đối mới, chúng thiếu hàng thập kỷ thử nghiệm trong thế giới thực. Vậy bạn có nên bắt đầu sử dụng mã hóa hậu lượng tử cho các kết nối VPN hoặc các tệp được lưu trữ không? Câu trả lời là: điều này khá phức tạp.

Máy chủ trung tâm dữ liệu tượng trưng cho hạ tầng công nghệ và bảo mật dữ liệu

Máy chủ trung tâm dữ liệu tượng trưng cho hạ tầng công nghệ và bảo mật dữ liệu

Mật Mã Đối Xứng và Bất Đối Xứng: Điểm Yếu và Sức Mạnh

Các Nguyên Tắc Cơ Bản và Khả Năng Tấn Công Lượng Tử

Có hai dạng mã hóa chính đang được sử dụng hiện nay: mã hóa đối xứng và mã hóa bất đối xứng, trong đó loại thứ hai dựa trên các nguyên tắc PKI trong việc triển khai. Cả hai đều có ưu điểm và nhược điểm, nhưng chúng được điều chỉnh cho các mục đích sử dụng khác nhau.

Mã hóa đối xứng sử dụng một khóa bí mật duy nhất cho cả mã hóa và giải mã (ví dụ: các thuật toán AES hoặc ChaCha20). Các thuật toán đối xứng nhanh và được hiểu rõ, và tin tốt là mật mã đối xứng không bị đe dọa nghiêm trọng bởi các thuật toán lượng tử. Không có thuật toán “Shor’s algorithm” tương đương được biết đến để phá vỡ hoàn toàn một thuật toán đối xứng. Cuộc tấn công lượng tử chính có thể áp dụng, thuật toán Grover, có thể tăng tốc tìm kiếm khóa vét cạn, nhưng nó chỉ cung cấp lợi thế bậc hai, điều này về cơ bản làm giảm một nửa độ mạnh của khóa. Điều này được khắc phục bằng cách sử dụng kích thước khóa lớn hơn. Chẳng hạn, thuật toán Grover sẽ giảm AES-128 (khóa 128 bit) xuống độ mạnh hiệu quả 64 bit, đây là một vấn đề, nhưng AES-256 (khóa 256 bit) sẽ giảm xuống độ mạnh khoảng 128 bit, vẫn cực kỳ khó bị phá vỡ. Tóm lại, mã hóa đối xứng của bạn (nếu sử dụng khóa đủ dài) về cơ bản đã “an toàn lượng tử”, và điều này thường áp dụng cho mã hóa toàn bộ ổ đĩa và kho mật khẩu.

Mã hóa bất đối xứng (các thuật toán khóa công khai) liên quan đến một cặp khóa: một khóa công khai để mã hóa hoặc xác minh chữ ký và một khóa riêng tư để giải mã hoặc ký. Loại này bao gồm các lược đồ RSA, Diffie-Hellman và ECC, tạo thành cơ sở của việc trao đổi khóa và chứng chỉ số trên internet. Các hệ thống này dựa trên các bài toán toán học một chiều hiệu quả (như phân tích nhân tử các số lớn hoặc logarit rời rạc), được gọi là “cửa sập” (trapdoors). Thuật toán Shor chạy trên một máy tính lượng tử lớn có thể giải quyết các bài toán toán học cơ bản đó trong thời gian đa thức, về cơ bản là phá vỡ cửa sập. Điều đó có nghĩa là một máy tính lượng tử có thể suy ra khóa riêng RSA từ khóa công khai, hoặc tính toán bí mật trong trao đổi khóa Diffie-Hellman đường cong elliptic, chỉ trong vài giờ hoặc vài ngày. Tất cả các thuật toán khóa công khai quen thuộc (RSA, DH, ECDSA/ECDH, và nhiều hơn nữa) sẽ không còn an toàn khi có một máy tính lượng tử đủ mạnh.

Đây là một vấn đề lớn vì mật mã bất đối xứng được sử dụng để thiết lập hầu hết các kênh được mã hóa ngày nay, chẳng hạn như VPN của bạn đàm phán một khóa phiên hoặc trình duyệt của bạn xác minh danh tính của một trang web thông qua chứng chỉ số của nó. Như đã đề cập, một mối lo ngại lớn là ai đó có thể ghi lại lưu lượng truy cập được mã hóa ngay bây giờ và giải mã nó sau này một khi khả năng lượng tử đã đạt đến mức cần thiết. Không giống như mã hóa đối xứng, nơi một khóa lớn hơn có thể chống lại các cuộc tấn công dựa trên lượng tử, không có điều chỉnh đơn giản nào để tăng cường bảo mật. Cần có các thuật toán hoàn toàn mới.

Trong kịch bản này, tính bảo mật của một đường hầm VPN hoặc phiên HTTPS có thể bị xâm phạm nếu kẻ tấn công có thể phá vỡ trao đổi khóa RSA/ECDH đã thiết lập khóa phiên, ngay cả khi dữ liệu thực tế được mã hóa bằng AES. Tương tự, một chữ ký số (chẳng hạn như chứng chỉ được ký bằng RSA hoặc chữ ký mã) có thể bị giả mạo nếu kẻ tấn công có thể đảo ngược bài toán toán học đằng sau nó.

Mật Mã Hậu Lượng Tử (PQC) – Giải Pháp Đang Dần Hình Thành

Hình ảnh minh họa máy tính lượng tử của IonQ, biểu tượng của sự phát triển điện toán lượng tửNguồn: IonQ

Hình ảnh minh họa máy tính lượng tử của IonQ, biểu tượng của sự phát triển điện toán lượng tửNguồn: IonQ

Lịch Sử Phát Triển và Các Tiêu Chuẩn NIST

Mật mã hậu lượng tử đề cập đến các thuật toán mật mã được thiết kế để an toàn chống lại một kẻ thù được trang bị máy tính lượng tử. Đây là những giải pháp thay thế trực tiếp cho các thuật toán khóa công khai hiện tại, phục vụ cùng mục đích (trao đổi khóa, chữ ký số, v.v.) nhưng được xây dựng trên các bài toán toán học mà ngay cả thuật toán lượng tử cũng không thể giải quyết dễ dàng. Nghiên cứu về các giải pháp thay thế này bắt đầu vào những năm 2000, và những nỗ lực đã nhanh chóng được tăng cường một khi rõ ràng rằng máy tính lượng tử thực tế, mặc dù chưa có mặt, không còn hoàn toàn là lý thuyết nữa.

Năm 2016, Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) đã mở một dự án công khai để đánh giá và chuẩn hóa các thuật toán PQC. Hàng chục đề xuất từ giới học thuật và công nghiệp đã trải qua “kiểm tra chiến đấu” mật mã qua nhiều vòng, tương tự như cuộc thi AES và SHA trước đó được công bố vào năm 2007 và hoàn thành vào năm 2012. Đến năm 2022, NIST đã công bố bộ chiến thắng đầu tiên để được chuẩn hóa thành các thuật toán PQC.

Các thuật toán được NIST chọn bao gồm hai loại chính: lược đồ mã hóa (thiết lập khóa) và lược đồ chữ ký số. Đáng chú ý, tất cả các lựa chọn chính đều dựa trên các bài toán toán học được cho là có khả năng chống lại cả các cuộc tấn công cổ điển và lượng tử, chẳng hạn như bài toán mạng lưới (lattice problems) hoặc hàm băm, thay vì phân tích nhân tử. Đó là:

- CRYSTALS-Kyber (ML-KEM): Đây là cơ chế đóng gói khóa (KEM) dựa trên mạng lưới được sử dụng để mã hóa khóa phiên (dự định thay thế RSA/ECC cho trao đổi khóa). Nó tự hào về tính bảo mật và hiệu quả mạnh mẽ với khóa công khai và văn bản mã hóa tương đối nhỏ, đồng thời duy trì hiệu suất tốt.

- CRYSTALS-Dilithium (ML-DSA): Đây là một lược đồ chữ ký số dựa trên mạng lưới khác để ký tin nhắn, chứng chỉ và nhiều hơn nữa. Dilithium tạo ra các chữ ký có kích thước vài kilobyte và sử dụng các khóa công khai có kích thước tương tự. Nó được chọn làm tiêu chuẩn chữ ký hậu lượng tử chính nhờ tính bảo mật cân bằng và sự đơn giản trong triển khai, không cần bất kỳ phần cứng đặc biệt nào.

- FALCON (FN-DSA): Một lược đồ chữ ký dựa trên mạng lưới khác, có kích thước chữ ký nhỏ hơn Dilithium nhưng dựa trên toán học phức tạp hơn như số học dấu phẩy động. Nó sẽ được chuẩn hóa như một chữ ký thay thế, đặc biệt hữu ích trong các ngữ cảnh mà kích thước chữ ký nhỏ là quan trọng. Bản nháp tiêu chuẩn này, FIPS 206, vẫn chưa được phát hành, mặc dù nó đã được lên kế hoạch vào cuối năm 2024.

- SPHINCS+ (SLH-DSA): Đây là một lược đồ chữ ký dựa trên hàm băm không trạng thái. Chữ ký của nó khá lớn (hàng chục kilobyte) và chậm hơn, nhưng nó dựa trên các giả định băm bảo thủ. NIST đã chọn SPHINCS+ làm phương pháp chữ ký số dự phòng trong trường hợp tìm thấy một điểm yếu không lường trước được trong các lược đồ dựa trên mạng lưới.

Cũng có các ứng cử viên bổ sung đang được chuẩn hóa, chẳng hạn như HQC, là một giải pháp thay thế cho ML-KEM sử dụng toán học khác. Điều này đảm bảo rằng nếu tìm thấy điểm yếu trong ML-KEM, sẽ có một bản sao lưu sẵn có.

Những Thách Thức Khi Triển Khai PQC

Các thuật toán mới này nhằm mục đích thay thế các thuật toán như RSA, ECDH và ECDSA trong các giao thức của chúng ta. Chẳng hạn, một bắt tay TLS trong thế giới hậu lượng tử có thể sử dụng Kyber/ML-KEM để thỏa thuận về một khóa bí mật thay vì Diffie-Hellman đường cong elliptic, và sử dụng chứng chỉ dựa trên Dilithium/ML-DSA thay vì chứng chỉ RSA/ECDSA. Mặc dù các thuật toán PQC được NIST chọn đã được kiểm tra về tính bảo mật chống lại các cuộc tấn công lượng tử và cổ điển đã biết, chúng không chỉ là những giải pháp thay thế đơn giản mà không có sự đánh đổi. Một thách thức là hầu hết các thuật toán hậu lượng tử có kích thước khóa và kích thước tin nhắn lớn hơn so với các thuật toán cổ điển mà chúng thay thế. Chẳng hạn, theo Cloudflare, một tin nhắn được mã hóa bằng Kyber sẽ lớn hơn khoảng 1.5 KB so với một trao đổi ECDH tương đương sử dụng Curve25519. Cũng như, các chữ ký số như Dilithium có thể thêm hàng chục kilobyte chi phí nếu được sử dụng một cách ngây thơ; trong một thử nghiệm, việc thay thế các chứng chỉ TLS và bắt tay tiêu chuẩn bằng Dilithium đã tăng dữ liệu bắt tay lên khoảng 17 KB.

Hơn nữa, có một câu hỏi về cả sự tự tin và độ chín. RSA và ECC đã chịu đựng hàng thập kỷ phân tích mật mã chuyên sâu và các cuộc tấn công trong thế giới thực. Ngược lại, các phương pháp PQC mới còn tương đối non trẻ và chưa được kiểm chứng kỹ lưỡng. Không hoàn toàn là chúng được cho là không an toàn, và trên thực tế, một số ứng cử viên ban đầu đã bị phá vỡ hoặc suy yếu trong cuộc thi. Tuy nhiên, việc áp dụng sớm mang rủi ro rằng các lỗi triển khai không lường trước được hoặc các bước đột phá phân tích mật mã nhỏ có thể xuất hiện một khi chúng được triển khai ở quy mô lớn.

Mặt tích hợp thực tế là một rào cản lớn. Các hệ thống phần mềm và phần cứng phải được cập nhật để hỗ trợ các thuật toán mới. Nhiều giao thức đã giả định kích thước khóa nhỏ và có thể cần điều chỉnh cho các kích thước lớn hơn, và cả hai phía của một giao tiếp (máy khách và máy chủ, hoặc người gửi và người nhận) phải hỗ trợ thuật toán PQC để sử dụng nó, điều này làm phức tạp quá trình chuyển đổi dần dần. Ít nhất, các cơ quan tiêu chuẩn và các nhà khai thác công nghiệp lớn đã bắt đầu thử nghiệm PQC trong thế giới thực. Cũng như, các bắt tay TLS lai bao gồm một KEM hậu lượng tử (như Kyber) đã được thử nghiệm cùng với các trao đổi khóa truyền thống trong nhiều trình duyệt lớn, như Google Chrome và Firefox, mặc dù trình duyệt sau đã tắt tính năng này theo mặc định.

Máy tính Mac Studio với chip M2 Ultra, đại diện cho thiết bị cá nhân có thể sử dụng mã hóa FileVault

Máy tính Mac Studio với chip M2 Ultra, đại diện cho thiết bị cá nhân có thể sử dụng mã hóa FileVault

Những Nguy Cơ Thực Tế: Ứng Dụng Nào Đang Bị Đe Dọa?

VPN và Rủi Ro Đến Từ Trao Đổi Khóa

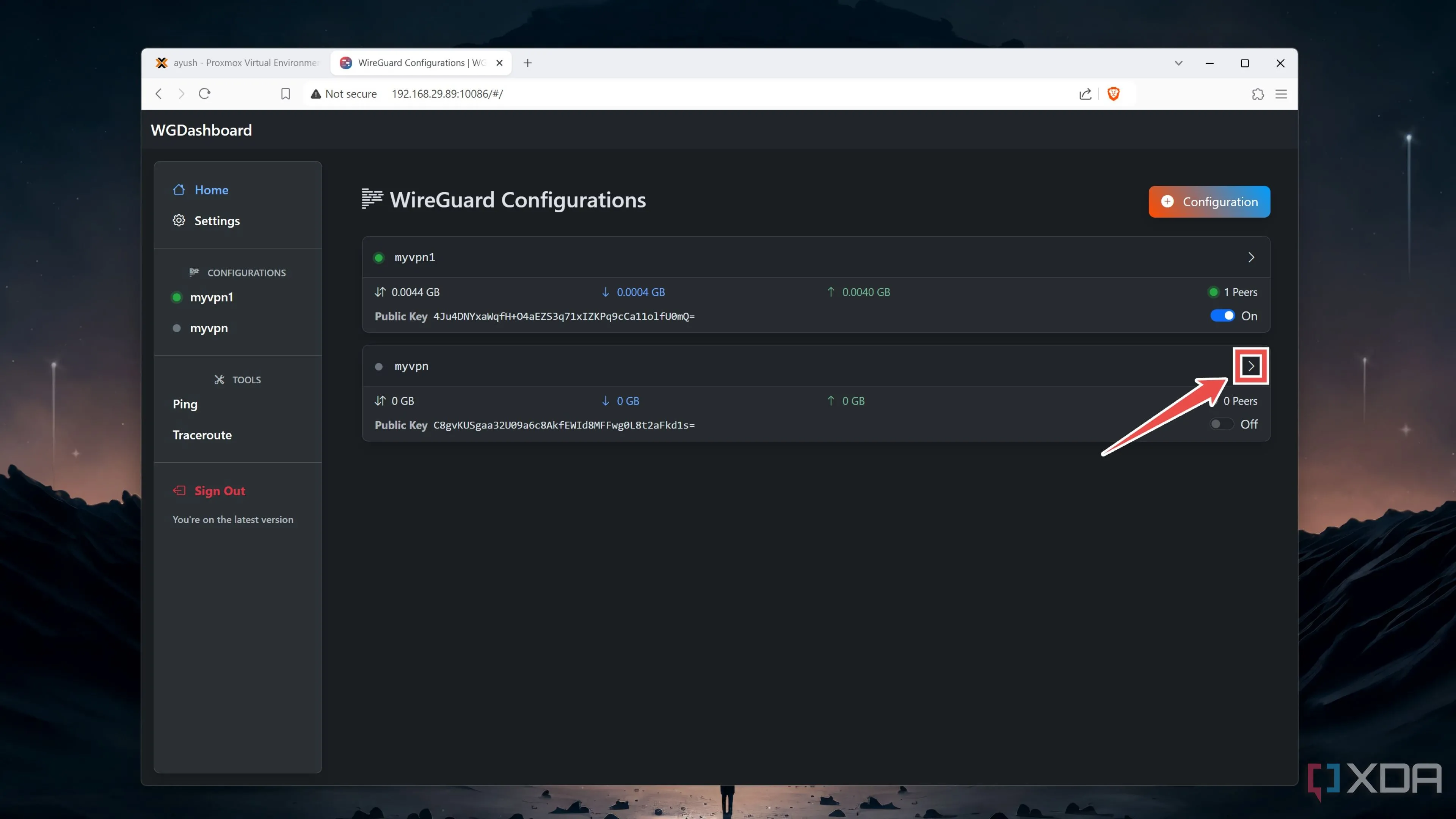

Chúng ta đã xác định được những loại thuật toán nào đang gặp rủi ro, nhưng những ứng dụng thực tế nào của các thuật toán này? Chúng ta sẽ sử dụng WireGuard làm ví dụ, một giao thức VPN được sử dụng trong mọi thứ từ Tailscale đến NordVPN (NordLynx). WireGuard sử dụng một bộ các nguyên thủy mật mã cố định (khung giao thức Noise với Diffie-Hellman đường cong elliptic Curve25519, mã hóa đối xứng ChaCha20-Poly1305 và băm Blake2). Khi hai máy ngang hàng WireGuard kết nối, chúng thực hiện bắt tay bằng cách sử dụng mật mã bất đối xứng (ECDH) để thỏa thuận về một khóa bí mật được chia sẻ, sau đó sử dụng khóa đối xứng đó để mã hóa tất cả lưu lượng truy cập tiếp theo. Tuy nhiên, trao đổi khóa ban đầu đó chính là loại hoạt động bất đối xứng mà một máy tính lượng tử có thể xâm phạm. Một kẻ nghe lén ghi lại quá trình bắt tay sau đó có thể sử dụng máy tính lượng tử để giải quyết bài toán Diffie-Hellman Curve25519, khôi phục khóa bí mật và do đó giải mã toàn bộ lưu lượng của phiên.

Giao diện cấu hình WireGuard VPN, minh họa cho các kết nối mạng riêng ảo sử dụng mã hóa

Giao diện cấu hình WireGuard VPN, minh họa cho các kết nối mạng riêng ảo sử dụng mã hóa

Tệ hơn nữa, các khóa công khai dài hạn của các máy ngang hàng trong WireGuard (được sử dụng để xác thực lẫn nhau) cũng dựa trên ECC, vì vậy một kẻ tấn công lượng tử có thể giả mạo danh tính hoặc mạo danh máy chủ bằng cách suy ra các khóa riêng từ các khóa công khai. Vậy làm thế nào để điều này trở nên an toàn? Trong các giao thức như TLS, một cách tiếp cận là thực hiện trao đổi khóa lai: một ví dụ là thực hiện ECDH thông thường và trao đổi khóa hậu lượng tử song song, sau đó sử dụng cả hai kết quả để suy ra khóa phiên. Nhưng sự đơn giản của WireGuard là một con dao hai lưỡi ở đây, vì nó được cố ý thiết kế mà không có sự linh hoạt mật mã hoặc các thuật toán có thể đàm phán. Người tạo ra WireGuard đã đề xuất một bản sửa lỗi tạm thời: sử dụng tính năng khóa được chia sẻ trước (PSK) tùy chọn của giao thức như một tiện ích bổ trợ kháng lượng tử. Điều này có nghĩa là sử dụng một khóa đối xứng tĩnh chỉ được biết bởi hai máy ngang hàng; PSK này được trộn vào quá trình bắt tay cùng với ECDH thông thường. Bởi vì khóa được chia sẻ trước này hoàn toàn đối xứng, nó không dễ bị tổn thương bởi các thuật toán lượng tử.

Nếu bạn sử dụng WireGuard, bạn có nên lo lắng không? Trong hầu hết các trường hợp, lưu lượng VPN là nhất thời, với độ nhạy cảm của lưu lượng giảm dần theo thời gian. Nếu bạn không mong đợi một kẻ tấn công ghi lại lưu lượng VPN của bạn và đánh giá nó nhiều năm sau, bạn không cần phải hoảng sợ. Trong môi trường doanh nghiệp, một cách tiếp cận khác là phủ một lớp mã hóa an toàn lượng tử bổ sung bên trong VPN, chẳng hạn như kết nối TLS hậu lượng tử qua VPN cho các phiên đặc biệt nhạy cảm. Một số VPN sử dụng WireGuard, như NordVPN, đang lựa chọn sử dụng ML-KEM cho trao đổi PSK.

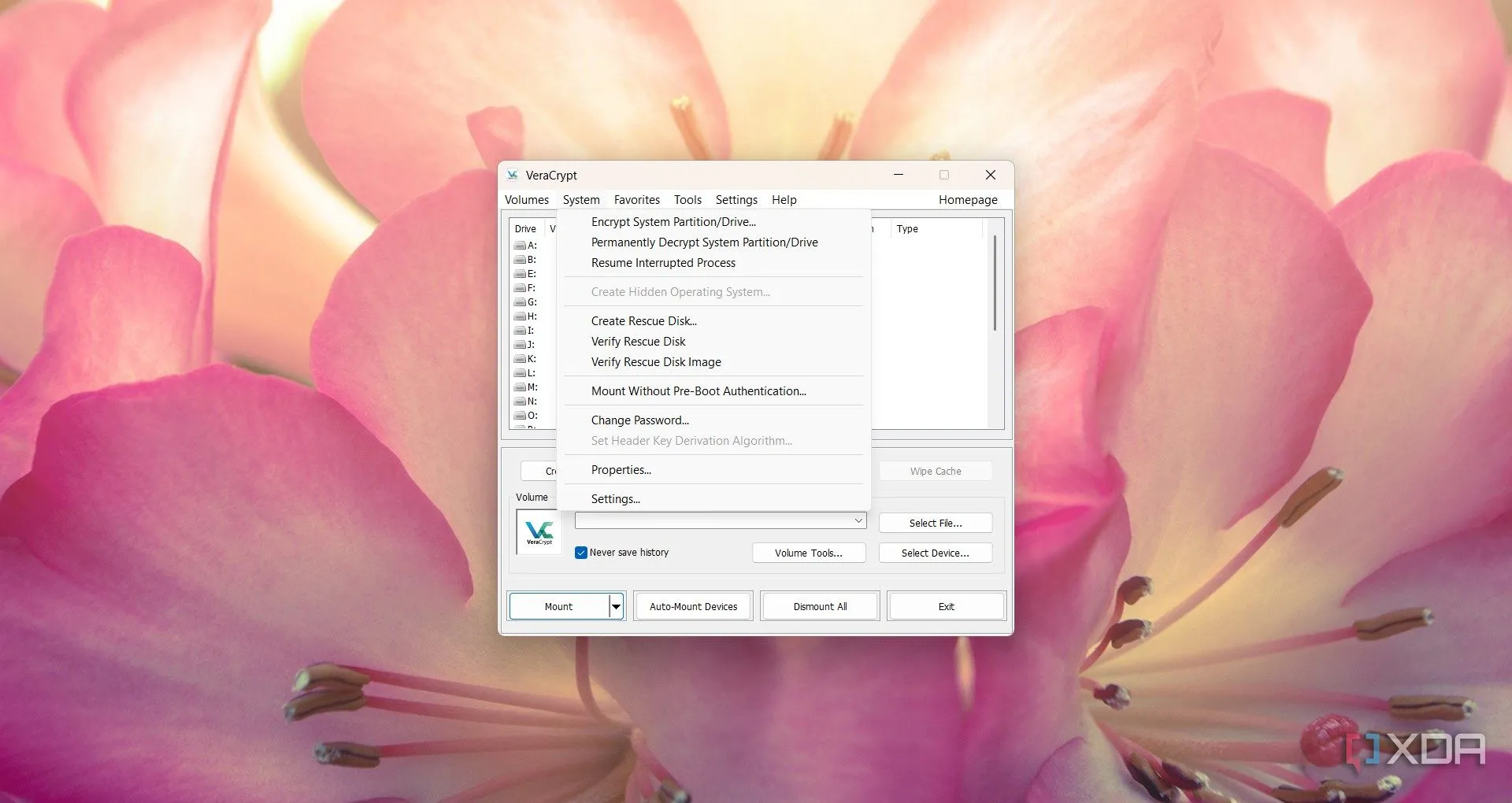

Mã Hóa Ổ Đĩa Toàn Bộ (FDE) và Kho Mật Khẩu

Đối với mã hóa toàn bộ ổ đĩa (FDE), các hệ thống này cũng chủ yếu sử dụng mật mã đối xứng, và điều tương tự cũng áp dụng cho các kho mật khẩu. Bản thân mã hóa đĩa không phải là điểm yếu dưới tác động của lượng tử; đó là khóa và cách nó được suy ra. Khi bạn mã hóa một ổ đĩa bằng VeraCrypt hoặc một công cụ tương tự, bạn đặt một cụm mật khẩu, và phần mềm sử dụng KDF (PBKDF2, hoặc các thuật toán khác) để suy ra khóa 256 bit mã hóa đĩa. Nếu đĩa được mã hóa bằng AES-256, một máy tính lượng tử sẽ phải đối mặt với thách thức đáng gờm mà chúng ta đã mô tả trước đó để tấn công vét cạn khóa đó, về cơ bản là một bài toán bảo mật 128 bit sau thuật toán Grover, vẫn nằm ngoài tầm với của bất kỳ công nghệ có thể dự đoán được nào.

Cài đặt tùy chọn mã hóa trong phần mềm VeraCrypt, minh họa cho việc bảo mật ổ đĩa

Cài đặt tùy chọn mã hóa trong phần mềm VeraCrypt, minh họa cho việc bảo mật ổ đĩa

VeraCrypt, chẳng hạn, sử dụng AES-256 và PBKDF2 với số lần lặp cao cho việc suy ra khóa tiêu đề theo mặc định, cung cấp một mức độ bảo mật khá cao. Một số người dùng có thể chọn sử dụng nhiều thuật toán mã hóa (VeraCrypt cho phép chuỗi AES, Serpent và Twofish), và điều này có thể tăng cường hơn nữa mức độ bảo mật đồng thời mang lại sự tự tin cho người dùng rằng họ được bảo vệ khỏi các cuộc tấn công không xác định trong tương lai. Nhưng nói một cách nghiêm túc, một thuật toán mã hóa mạnh mẽ duy nhất với khóa 256 bit đã được cho là kháng lượng tử, miễn là bản thân khóa vẫn được giữ bí mật.

Đối với việc sử dụng thông thường, không có điểm yếu lượng tử trực tiếp trong các triển khai FDE như VeraCrypt. Hãy tiếp tục sử dụng mật khẩu mạnh và cân nhắc thay đổi khóa mã hóa của bạn thường xuyên (nghĩa là bạn nên giải mã và mã hóa lại ổ đĩa bằng khóa mới) nếu bạn muốn an toàn hơn nữa cho việc bảo vệ dữ liệu trong hàng thập kỷ. Nhưng thực tế, nếu một đối thủ quốc gia đang lưu trữ ổ cứng được mã hóa của bạn trong 15 năm với hy vọng giải mã nó sau này bằng một máy tính lượng tử, có lẽ bạn đang lo lắng về những mối đe dọa lớn hơn vào thời điểm đó.

Bạn Có Cần Áp Dụng Mật Mã Hậu Lượng Tử Ngay Bây Giờ?

Lời Khuyên Cho Người Dùng Phổ Thông và Doanh Nghiệp

Câu trả lời cho câu hỏi này phụ thuộc vào bạn là ai và mô hình đe dọa của bạn trông như thế nào. Đối với người bình thường sử dụng VPN để bảo mật quyền riêng tư hoặc sử dụng một công cụ như VeraCrypt để lưu trữ các tệp cá nhân, không có nhu cầu cấp bách phải hoảng sợ hoặc thay đổi bất cứ điều gì. Ưu tiên của bạn nên là tuân thủ các thực hành tốt nhất hiện tại, và trong trường hợp lưu trữ tệp, không có gì phải lo lắng trong thời gian chờ đợi. Các hệ điều hành và công cụ sẽ được cập nhật theo thời gian để bảo vệ chống lại các mối đe dọa lượng tử một cách âm thầm.

Giao diện tiện ích mở rộng NordVPN trên Firefox, minh họa cho việc sử dụng VPN nhằm bảo vệ quyền riêng tư

Giao diện tiện ích mở rộng NordVPN trên Firefox, minh họa cho việc sử dụng VPN nhằm bảo vệ quyền riêng tư

Tuy nhiên, nếu bạn đang ở một vị trí có khả năng bị nhắm mục tiêu, thì điều đó sẽ thay đổi đôi chút. Các tổ chức xử lý dữ liệu nhạy cảm có thời hạn sử dụng dài chắc chắn nên chuẩn bị cho quá trình chuyển đổi hậu lượng tử ngay bây giờ. Các chuyên gia và cơ quan trong ngành như Gartner dự đoán rằng vào khoảng năm 2029, những tiến bộ trong điện toán lượng tử có thể khiến mật mã khóa công khai hiện tại hoàn toàn không an toàn, và họ khuyên nên coi năm 2029 là thời hạn để có các giải pháp an toàn lượng tử. NIST cũng kỳ vọng tương tự. Đến năm 2030, họ kỳ vọng các tổ chức (đặc biệt là những tổ chức trong cơ sở hạ tầng quan trọng hoặc chính phủ) đã chuyển đổi khỏi RSA-2048 và ECC tương đương sang các thuật toán PQC mới, và hướng dẫn của họ sẽ thay đổi để hoàn toàn không cho phép sử dụng chúng vào năm 2035.

Nói rõ hơn, quá trình chuyển đổi sẽ mất nhiều năm, vì vậy bắt đầu chuyển đổi ngay bây giờ là một ý tưởng hay, đặc biệt là với nỗ lực khổng lồ cần thiết và tiềm năng gặp phải các rào cản trong triển khai. Chờ đến phút chót (chẳng hạn như năm 2028 hoặc 2029) có thể quá muộn, với rủi ro của các cuộc tấn công “thu hoạch ngay, giải mã sau” đã hiện hữu, và những người ở vị trí mà bí mật dữ liệu vẫn quan trọng trong năm hoặc thậm chí mười năm tới nên xem xét chuyển đổi sớm hơn là muộn hơn.

Đối với hầu hết các nhu cầu cá nhân, mã hóa hiện tại cung cấp đủ bảo vệ và sẽ dần dần phát triển lên PQC mà bạn không cần phải làm bất cứ điều gì quyết liệt. Mọi thứ có thể sẽ diễn ra âm thầm, và lý tưởng nhất là hầu hết người dùng bình thường sẽ không bao giờ nhận thấy quá trình chuyển đổi mà vẫn được an toàn trực tuyến.